algoritmi de criptare simetrică: Live Long & Encrypt

la fel ca tribbles în Star Trek, criptarea simetrică este peste tot. Vom explora cheie simetrică algoritmi și duce la locuri nu ne-O persoană a trecut înainte de

Simetrice algoritmi de criptare sunt procesele de bază care fac comunicații sigure posibil. Dacă ar fi să-l pună în termeni legate de Star Trek, algoritmi simetrici sunt motorul warp pentru sistemul de propulsie al navei tale., Acestea sunt parte integrantă a securității informațiilor și sunt cele care vă ajută afacerea să avanseze cu criptarea datelor în siguranță și la viteze mai rapide decât lumina.

(da, știu, eu sunt într-adevăr zboară steagul meu tocilar mare astăzi. În timp ce algoritmii cheie fascinanți, simetrici nu sunt exact „ușori” sau ușor de citit — așa că trebuie să mă distrez când scriu. La naiba, Jim, eu sunt un scriitor de securitate cibernetică, nu un criptograf.asigurați-vă că vă reîmprospătați cafeaua (sau ceaiul Earl grey, dacă este mai mult viteza dvs.)., Suntem pe cale de a lua o scufundare adânc în explorarea ce algoritmi de criptare simetrice sunt, de ce sunt importante, și ceea ce cele mai comune tipuri de algoritmi de criptare simetrice sunt.

face acest lucru.

să-l hash afară.

Nota Editorului: Acest articol este primul dintr-o serie de articole despre criptarea simetrică., Fi sigur de a verifica afară de articole legate de mai jos:

- Criptare Simetrică 101: Definiție, Cum Funcționează & Când e Folosit

- Asimetrice vs Criptare Simetrică: Definiții & Diferențe

- Cifru Bloc vs Stream Cipher: Ce Sunt & Cum Funcționează

Ce Este un Algoritm Simetric și Cum Funcționează?

algoritmii simetrici sunt funcțiile criptografice care sunt centrale pentru criptarea cheilor simetrice., Sunt un set de instrucțiuni sau pași pe care computerele îi urmează pentru a efectua sarcini specifice legate de criptarea și decriptarea datelor.Simțiți-vă că aveți nevoie de un traducător universal? Bine, hai să rupe acest jos un pic mai mult.

algoritmii de criptare simetrici sunt utilizați (combinați cu o cheie de criptare) pentru a face două lucruri principale:

- criptați. Conversia textului lizibil (plaintext) în text necitit, criptat (ciphertext).

- decriptați. Conversia cifrului înapoi la plaintext.

algoritmii de criptare simetrici folosesc aceeași cheie de criptare atât pentru criptare, cât și pentru decriptare., (Spre deosebire de algoritmi de criptare asimetrice, care utilizează două chei diferite.algoritmii de criptare, în general, se bazează în matematică și pot varia de la procese foarte simple la foarte complexe, în funcție de designul lor. În cazul algoritmilor de criptare simetrice, acestea sunt asociate cu o singură cheie pentru a converti datele care pot fi citite (text clar) în gibberish neinteligibil (text cifrat). Ei folosesc apoi aceeași cheie pentru a decripta apoi textul cifrat înapoi în text simplu. Și toate acestea se fac într-un mod care asigură confidențialitatea și confidențialitatea datelor. Destul de tare, nu?,

algoritmi de criptare simetrice sunt de fapt cunoscute de câteva nume diferite:

- algoritmi cheie simetrice,

- cifruri simetrice,

- algoritmi cheie secrete, și

- cifruri Vrac. (Vom vorbi mai multe despre cifrurile în vrac puțin mai târziu.în general, scopul sau scopul criptării este de a face astfel încât numai cineva cu cheia să poată decripta și citi mesajul secret., În cazul în care aveți nevoie de un memento rapid de cât de simetric de criptare funcționează, iată o scurtă prezentare:

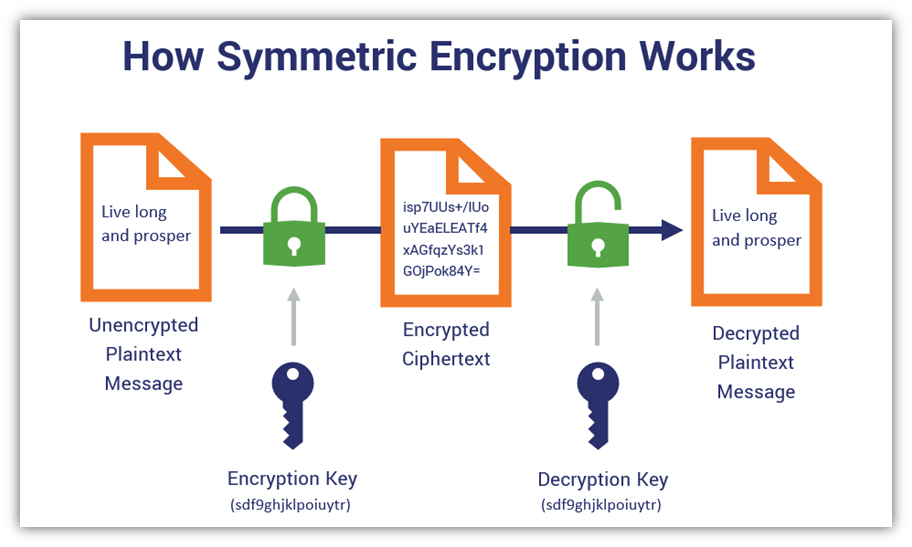

Acest exemplu, mesajul a fost criptat folosind standardul AES 128 algoritm de criptare simetrică. Scopul aici este doar să vă arătăm cum funcționează o criptografie simetrică. În acest grafic de mai sus, se deplasează de la stânga la dreapta, veți vedea că începe cu text clar, ușor de citit date. Odată ce algoritmul de criptare simetrică și cheia sunt aplicate la aceste date, acesta devine text cifrat ilizibil., Modul de a decripta acel mesaj pentru a-i descifra sensul este să folosești o cheie de decriptare. În cazul criptării simetrice, cheia de decriptare este identică cu cheia utilizată pentru criptarea datelor. Practic, utilizați aceeași cheie de două ori.

ce fac de fapt algoritmii de criptare simetrici?

pe scurt, un algoritm simetric este un set de instrucțiuni în criptografie care utilizează o cheie pentru criptarea și decriptarea datelor. Acești algoritmi și Chei de criptare sunt ușoare, în sensul că sunt proiectate pentru viteză în procesarea blocurilor mari sau a fluxurilor de date., (Acesta este motivul pentru care algoritmii de criptare simetrici sunt cunoscuți sub numele de cifruri în vrac.)

algoritmii și cheile asimetrice, pe de altă parte, sunt consumatori de resurse. Cheile sunt masive și sunt costisitoare de utilizat la scară. Ceea ce vreau să spun este că ei suge o mulțime de resurse de procesare CPU și timp, puterea bateriei, și lățime de bandă pentru a executa.

vă amintiți cum am descris algoritmii simetrici ca fiind o componentă cheie a unității warp? Să continuăm cu această analogie., Deci, dacă ar fi să ne gândim ce algoritmi asimetrici de criptare sunt, ei ar fi ca echivalentul propulsoarelor din sistemul de propulsie. Sigur, te vor ajunge acolo în cele din urmă, dar nu sunt potrivite pentru criptare rapidă la scară.cu toate acestea, acestea sunt excelente pentru criptarea loturilor mai mici de date în canalele publice. Și schimburile de chei asimetrice (despre care vom vorbi mai mult în scurt timp) sunt o modalitate excelentă de a distribui cheile în acele canale publice nesigure.acesta este motivul pentru care oamenii apelează adesea la criptarea simetrică pentru codificarea unor cantități mari de date.,

ce determină puterea unui algoritm de criptare simetric?

după cum veți descoperi în curând, nu toți algoritmii simetrici sunt creați în mod egal. Acestea variază în termeni de putere — dar ce înseamnă exact puterea în criptografie? Răspunsul scurt este că puterea criptografică se referă la cât de greu este pentru un hacker să spargă criptarea pentru a avea acces la date. Răspunsul mai lung, desigur, poate varia în funcție de tipul de algoritm pe care îl evaluați., Dar, în general, puterea criptografică se reduce de obicei la câteva trăsături cheie:

- lungimea, aleatoriu și imprevizibilitatea cheii simetrice,

- capacitatea algoritmului de a rezista sau de a fi rezistent la atacuri cunoscute și

- lipsa ușilor din spate sau a altor vulnerabilități intenționate.criptarea simetrică poate fi un act de echilibrare, deoarece aveți nevoie de algoritmi și chei care sunt computațional greu, dar suficient de practice pentru a fi utilizate cu performanțe acceptabile.,

algoritmii de criptare simetrici nu pot sta singuri în canalele publice

în timp ce algoritmii de criptare simetrici ar putea suna ca cele mai logice instrumente pentru toate tipurile de criptare a datelor online, nu este chiar atât de simplu. La fel ca Spock-ul mereu logic și carismaticul căpitan Kirk, criptarea simetrică are și puncte slabe — mai ales atunci când este utilizată pe cont propriu în canalele publice., Aceste puncte slabe vin sub forma de distribuție cheie și probleme cheie de management:

- ai nevoie de o conexiune sigură pentru a distribui chei simetrice, și

- încercarea de a ține pasul cu toată lumea care are o copie a cheii ar putea fi o durere dacă ai dat-o la o mulțime de oameni.când utilizați criptarea simetrică, în mod ideal, dvs. și persoana cu care comunicați Sortați cheia secretă înainte de timp (înainte de a o utiliza pentru orice schimburi de date). Acest lucru înseamnă că, în scopul de a partaja o cheie simetrică în siguranță, cu cineva, va trebui să se întâlnească cu ei în persoană să-l dea la ei., Dar ce se întâmplă dacă sunteți în întreaga țară de la cealaltă parte? Sau, mai rău, ce se întâmplă dacă sunteți pe cealaltă parte a lumii de la ei?deși aceasta nu ar fi o problemă în universul Star Trek, unde ai putea transporta pur și simplu dintr-un loc în altul în câteva secunde, acest lucru nu este posibil în lumea noastră fără transport din secolul 21. Aici, oamenii fac schimb de informații cu serverele web din întreaga lume în fiecare moment al fiecărei zile. Aceasta înseamnă că oamenii nu se pot întâlni înainte de timp pentru a înmâna sau primi cheile. Deci, trebuie să ne bazăm pe alte mijloace pentru a schimba în siguranță cheile cu alte părți.,aici intră în joc algoritmi asimetrici — sau, mai precis, protocoale de schimb cheie. Schimburile de chei asimetrice fac posibilă schimbul de chei simetrice în canale publice altfel nesigure. Ceea ce poate sau nu poate realiza este că utilizați de fapt această combinație de tehnici de criptare simetrice și asimetrice chiar acum.

tehnicile asimetrice fac posibilă criptarea simetrică sigură pe Internet

să luăm în considerare conexiunea dvs. la site-ul nostru ca exemplu. Vedeți pictograma lacătului din browserul dvs.?, Înseamnă că sunteți conectat la un site web securizat.

Deci, atunci când inițial conectat la TheSSLstore.com, browser-ul a avut pentru a efectua un proces cu serverul nostru, care este cunoscut ca un TLS handshake. Această strângere de mână este o modalitate prin care serverul poate dovedi browserului dvs. că este legitim și nu este un impostor. (Știi, pentru că infractorii cibernetici adoră să pretindă că sunt alți oameni pentru a păcăli oamenii să se conecteze cu ei. Sunt un fel de Romulani în acest fel-întotdeauna angajarea în subterfugiu.,) Procesul de strângere de mână utilizează criptarea asimetrică și procesele de schimb de chei asimetrice pentru a face acest lucru.procesul de criptare asimetrică verifică semnăturile digitale.procesul asimetric de schimb de chei criptează secretul pre-master pe care browserul și serverul web îl vor folosi pentru a crea o cheie de sesiune simetrică.desigur, există câteva versiuni ale strângerii de mână — TLS 1.0, TLS 1.2, TLS 1.3 — și există diferențe specifice în modul în care funcționează. (De exemplu, Internet Engineering Task Force solicită utilizarea strictă a cifrurilor numai în secret în TLS 1.,3-dar acesta este un subiect pentru altă dată.) Doar știți că numai strângerea de mână TLS 1.2 ar trebui să fie minimul utilizat. În octombrie 2020, Qualys SSL Labs raportează că 99% dintre site-uri acceptă protocolul TLS 1.2 și 39.8% acceptă protocolul TLS 1.3.

nu vom intra în specificul modului în care funcționează strângerea de mână TLS aici, dar știți că implică utilizarea suitelor de cifruri., Aceste grupuri de cifruri sunt ceea ce ajuta pentru a face posibilă pentru a stabili o conexiune sigură, HTTPS conexiune prin determinarea care de fiecare dintre următoarele elemente de utilizare:

- Un protocol TLS (TLS)

- O cheie asimetrică schimb algoritm (cum ar fi Diffie-Hellman)

- O mai mare parte cifru de criptare

- O semnătură digitală

- O funcție hash (cum ar fi SHA2-2)

- Un cod de autentificare mesaj (MAC) funcția

puteți citi mai multe despre procesul în acest explainer blog despre cum TLS handshake funcționează. Dar deocamdată, să rămânem cu subiectul la îndemână al algoritmilor de criptare simetrici.,

cele două tipuri de algoritmi simetrici (cifruri)

în timpul criptării simetrice care are loc atunci când vă conectați în siguranță la un site web, utilizați un cifru în vrac pentru a face acest lucru. Există două subcategorii de cifruri în vrac: cifruri bloc și cifruri flux.

cifruri bloc

În acest tip de cifru, datele plaintext se descompun în grupuri de biți cu lungime fixă cunoscute sub numele de blocuri (care sunt de obicei conectate printr-un proces cunoscut sub numele de înlănțuire). Fiecare bloc devine apoi criptat ca o unitate, ceea ce face ca acest proces un pic mai lent., Și dacă nu există suficiente date pentru a umple complet un bloc, „umplutură” (de obicei, un număr convenit de 0s) este apoi utilizat pentru a se asigura că blocurile îndeplinesc cerințele de lungime fixă.cifrul blocului ideal are o lungime masivă a cheii care nu este practică, atât de multe cifruri moderne trebuie să reducă dimensiunile cheii pentru a le face utilizabile. Dar la fel ca o notă rapidă: spre deosebire de criptarea asimetrică, dimensiunile cheilor de criptare simetrice nu determină dimensiunea blocurilor de date.,majoritatea algoritmilor moderni de criptare simetrică se încadrează în tabăra de cifrare a blocurilor, iar aceste tipuri de cifruri au oportunități mai largi de utilizare și aplicare. Deci, ne vom concentra în principal pe ele aici. Dar dacă vă întrebați care sunt cele mai populare sau comune cipuri de flux, nu vă faceți griji, v-am acoperit.

Stream cifruri

cu acest tip de cifru, se criptează date plaintext un bit la un moment dat. Ca atare, datele sunt procesate într-un flux, mai degrabă decât în bucăți ca în cifruri bloc. Acest lucru face ca procesul să fie mai puțin intensiv în resurse și mai rapid de realizat.,

acum, nu vom intra în toate specificul cifrurilor de bloc și al cifrurilor de flux-acesta este un alt subiect. Dar vestea bună este că am scris deja un articol care se referă la cifruri bloc vs cifruri flux. Deci, asigurați-vă că pentru a verifica că unul pentru o privire mai aprofundată la ceea ce sunt și cum funcționează.

bine, acum aici lucrurile încep să devină interesante (sau mai complicate, în funcție de perspectiva ta). Cu criptarea cheilor partajate, există mai mulți algoritmi cheie simetrici bine cunoscuți de știut., Să le descompunem pe toate pentru a înțelege ce sunt și cum funcționează.

Algoritm Simetric Lista: 3 cele Mai Frecvente Algoritm Simetric Tipuri

Pentru această secțiune, ne-am pus împreună un algoritm simetric lista care ne va ajuta să navigați cel mai frecvent simetrice cifruri. Vom începe cu unul dintre cele mai vechi și vom lucra până la „ultimul și cel mai mare” — adică algoritmul pe care îl folosim în mod obișnuit astăzi pentru criptarea simetrică modernă.

Data Encryption Standard (DES)

primul pe lista noastră este data encryption standard., DES, cunoscut și sub numele de DEA (prescurtarea de la algoritmul de criptare a datelor), este unul dintre cei mai vechi algoritmi de criptare simetrici care de atunci au fost învechiți. Se bazează pe cifrul Feistel (la fel ca multe alte soiuri de cifruri bloc) și a fost de fapt considerat unul dintre primii algoritmi simetrici care a fost adoptat ca standard Federal de procesare a informațiilor (FIPS) în 1976.DES datează de la începutul anilor 1970, când forma sa originală („Lucifer”) a fost dezvoltată de criptograful IBM Horst Feistel., IBM raportează că metoda de criptare a fost creată inițial la cererea Băncii Lloyds din Regatul Unit. Biroul Național de standarde (acum cunoscut sub numele de Institutul Național de standarde sau NIST pe scurt) a sfârșit prin a căuta propuneri pentru o cerere comercială de criptare, iar IBM a prezentat o variantă a acesteia. A fost chiar dorit pentru utilizare de către Agenția Națională de securitate (ANS) pentru a-și proteja datele.acest tip de criptare simetrică mapează intrările de o anumită lungime la ieșirile de o anumită lungime., Ca atare, funcționează pe blocuri pe 64 de biți — ceea ce înseamnă că ar putea cripta date în grupuri de până la 64 de blocuri simultan — și are o dimensiune cheie de 56 de biți. Există, de asemenea, 8 biți suplimentari de paritate la cheie, care servesc ca o modalitate de a verifica erorile de transmisie a datelor. Cu toate acestea, este important să rețineți că biții de paritate nu sunt ceva ce ați folosi vreodată pentru Criptare.această cheie de dimensiune este de fapt foarte mică după standardele de astăzi, ceea ce o face foarte susceptibilă la atacuri de forță brută., De asemenea, lungimile cheii și blocului diferă de lungimile originale ale cheii Lucifer și ale blocului, ambele fiind reduse de la 128 biți.pentru a afla mai multe despre cum funcționează rețelele de criptare DES și Feistel, consultați acest videoclip excelent de la Coursera și Universitatea Stanford.

documentul standard de criptare a datelor (DES) (FIPS PUB 46-3) a fost retras oficial pe 19 Mai 2005, împreună cu documentele FIPS 74 și FIPS 81., Institutul Național de Standarde și Tehnologie Secretarul de Comerț a publicat următoarele în Registrul Federal:

„Aceste FIPS sunt retrase deoarece FIPS 46-3, DES, nu mai oferă siguranța de care este nevoie pentru a proteja guvernul Federal de informații. FIPS 74 și 81 sunt standarde asociate care prevăd implementarea și funcționarea DES.”

criptare DES a fost urmat de triple date algoritm de criptare (TDEA) pentru unele aplicații, deși nu toate., Cu toate acestea, DES a fost înlocuit în primul rând ca o recomandare de advanced encryption standard, sau ceea ce este cunoscut sub numele de criptare AES, în 2000. Aceasta este ceea ce folosim cel mai frecvent astăzi pentru criptarea simetrică.acum, să explorăm celelalte două tipuri de algoritmi de criptare simetrici.

Triple Date Algoritm de Criptare (TDEA)

triple date algoritm de criptare, care a fost creat la sfârșitul anilor 1990, este un pic complicat, ca de fapt merge de mai multe abrevieri: TDEA, TDES, și 3DES., Dar, după cum probabil puteți ghici din numele său, 3DES se bazează pe conceptul de DES, dar cu o răsucire.

spre deosebire de predecesorul său, TDEA folosește mai multe chei separate pentru a cripta datele — o variantă a TDEA folosește două taste, iar cealaltă variantă folosește trei taste (de aici „tripla” în numele său). Cea mai puternică dintre cele două este cea care folosește trei taste.,

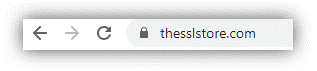

Aici este o ilustrare a modului în trei-cheie TDEA proces de lucrări:

Aceasta este o procedură simplificată vizuală a procesului pentru a arăta cum TDEA funcționează pentru a cripta text simplu date în indescifrabile cifrat. utilizarea mai multor chei face prelucrarea datelor lent și crește aeriene de calcul, care este de ce de multe ori organizațiile sarit peste 3DES și s-a mutat direct pe folosind AES.

TDEA funcționează folosind o dimensiune decentă a cheii pe 168 de biți., Cu toate acestea, la fel ca DES, 3DES funcționează și pe blocuri mici pe 64 de biți. Sale mici dimensiune bloc facut sensibile la sweet32 vulnerabilitate (CVE-2016-2183 și CVE-2016-6329), sau ceea ce este cunoscut ca sweet32 ziua de atac. Acest exploit profită de o vulnerabilitate care permite părților neintenționate să acceseze porțiuni de date criptate DES/TDEA.

algoritmul de criptare a cheilor simetrice tdea este setat să se deprecieze în termeni de a fi util pentru protecția criptografică în 2023. Cu toate acestea, între timp, NIST SP 800-76 Rev., 2 specifică faptul că 3DES poate fi utilizat de organizațiile guvernamentale federale pentru a proteja datele sensibile neclasificate atât timp cât sunt utilizate „în contextul unui program de securitate totală.”Un astfel de program ar include:

- bune practici de securitate a informațiilor,

- proceduri puternice de securitate fizică și

- controale de acces la rețea sau sistem de calculatoare.

Advanced Encryption Standard (AES)

AES este cel mai frecvent tip de algoritm de criptare simetric pe care îl folosim astăzi. De fapt, chiar și NSA folosește criptarea AES pentru a ajuta la securizarea datelor sale sensibile.,AES este o variantă a familiei Rijndael de algoritmi de criptare simetrice. Spre deosebire de omologii săi DES sau TDEA, se bazează pe o rețea de substituție-permutare. Deci, folosește acest lucru ca fundație în locul cifrului Feistel. Veți găsi standardul avansat de criptare utilizat pentru orice, de la criptarea SSL/TLS la securitatea wireless și a procesorului. Este rapid, sigur, și nu crește vizibil deasupra capului de procesare (cel puțin, atunci când utilizați tasta din dreapta).,AES funcționează pe dimensiuni de bloc de 128 de biți, indiferent de dimensiunea cheii utilizate, și efectuează operații de criptare în mai multe runde.

Există un total de patru criptare AES sub-procese:

- AddRoundKey

- SubBytes

- ShiftRows

- MixColumns

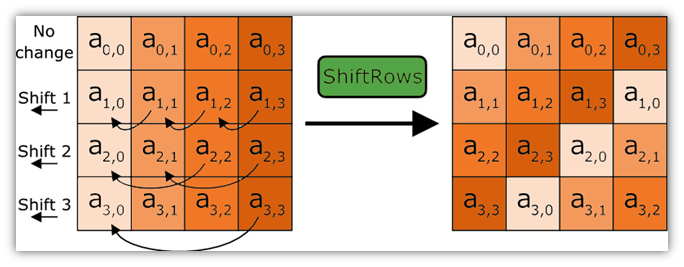

runde, care sunt efectuate pe plaintext date, utilizează substituțiile dintr-un tabel de căutare. Deci, unul dintre gloanțe se pare asemănător cu acest lucru:

Acesta este un exemplu ilustrativ al ShiftRows funcționare., AES, care a devenit noul FIPS-a aprobat standardul de criptare după înlocuirea DES și înlocuind 3DES, are un maxim cheie dimensiuni de până la 256 biți. Aceasta este de aproximativ 4,5 ori mai mare decât o cheie DES. Orice mai mare, și nu ar fi practic pentru aplicații la scară. Acum, Dimensiunea cheii determină câte runde de operațiuni vor executa-de exemplu, o cheie de 128 de biți va avea 10 runde, în timp ce o cheie de 256 de biți va avea 14.desigur, criptarea AES este incredibil de puternică., Deci, orice încercare de a sparge AES prin forță brută folosind tehnologia informatică modernă este „inutilă”, așa cum îi place să spună un anumit colectiv de indivizi cibernetici. Chiar și Lt. Commander Data s-ar lupta probabil cu un astfel de efort de calcul. Spun asta pentru că nici computerele cuantice nu sunt de așteptat să aibă un efect atât de mare asupra algoritmului de criptare simetric, cum va avea asupra metodelor moderne de criptare asimetrică. (Metodele de criptare simetrice ar necesita chei mai mari pentru a fi rezistente cuantice, în timp ce metodele cu cheie publică nu vor mai fi sigure.,)

pentru o privire mai aprofundată asupra standardului avansat de criptare, asigurați-vă că consultați celălalt articol pe această temă. Acolo, veți obține o privire extrem de tehnică asupra modului în care funcționează AES.

desigur, acestea nu sunt singurele trei algoritmi simetrici în uz…

există o mulțime de alte tipuri de algoritmi de criptare simetrice care sunt utile pentru diferite scopuri și funcții criptografice. Doar pentru a vă oferi un gust rapid, lista unora dintre acești algoritmi include:

desigur, există și alte cifruri — dar nu le vom include pe toate aici., Dar acest lucru vă oferă cel puțin câteva exemple despre ceea ce există în ceea ce privește algoritmii AES.

unde veți găsi algoritmi simetrici la locul de muncă

algoritmii de criptare simetrici, atunci când sunt utilizați singuri, sunt cei mai potriviți pentru criptarea datelor în repaus sau în canale non-publice. Spun asta pentru că sunt adesea găsite protejând datele în repaus în diferite situații, inclusiv baze de date, servicii online și tranzacții bancare. (Acesta din urmă se datorează faptului că standardele de securitate a datelor din industria cardurilor de plată, sau PCI DSS pe scurt, o cer.,cu toate acestea, acestea nu sunt singurele locuri în care sunt utile. Oh — nu-veți găsi, de asemenea, algoritmi simetrici în uz pe internet., Atunci când le utilizați în combinație cu criptare asimetrică de schimb cheie — cum ar fi atunci când vă conectați la un site web securizat — atunci de criptare simetrică intră în joc cu servicii, cum ar fi:

- site-Ul schimburile de date

- Google e G Suite de servicii on-line

- CodeGuard-ul instrument de rezervă

- platforma SalesForce

Ce Am Distribuit pe Algoritmi de Criptare Simetrică (TL;DR)

nu Am chef de scufundări în toate detaliile tehnice? (Sau nu am simțit să citesc prin comparațiile mele tocilar Star Trek ale algoritmilor de criptare simetrice?,) Nu vă faceți griji. Aici sunt câteva dintre principalele takeaways din acest articol pe algoritmi cheie simetrice:

- algoritmi de criptare sunt practic pas-cu-pas direcții pentru efectuarea funcțiilor criptografice (cum ar fi criptarea, decriptare, hashing, etc.). Algoritmii vin în soiuri asimetrice și simetrice. În primul, o cheie criptează datele și o altă decriptează datele. În cea din urmă, o cheie Îndeplinește atât funcțiile de criptare, cât și de decriptare.

- algoritmii simetrici sunt procese eficiente care sunt proiectate pentru criptarea datelor în canale sigure, care nu sunt orientate către public.,

- un proces cunoscut sub numele de strângere de mână TLS vă permite să utilizați o formă de criptare simetrică în canalele publice.

- există multe tipuri diferite de algoritmi cheie simetrici care au fost utilizați în ultimii ani. Trei dintre cele mai frecvente includ DES, TDEA/3DES și AES.asigurați-vă că rămâneți la curent cu următorul nostru capitol din această serie de bloguri despre criptarea simetrică în următoarele săptămâni. Și până data viitoare … trăiește mult și cum se cuvine.

- #algoritmi de criptare

- # simetric